Selon Accenture, plus d’un tiers des cyberattaques visent les petites entreprises, mais seulement 14 % d’entre elles sont prêtes à se défendre.1 Les cyberattaques pourraient laisser de nombreuses petites et moyennes entreprises (PME) sous le choc des pertes financières et de productivité, des interruptions de fonctionnement , les paiements d’extorsion, les frais de règlement et les amendes réglementaires.

Dans ce contexte, les experts disent qu’il est temps de planifier quand, pas si. Des plans de sauvegarde et de reprise après sinistre clairs, axés sur l’infrastructure informatique, les données et les applications, pour exécuter les processus de reprise après sinistre sont essentiels dans la stratégie de continuité des activités de chaque entreprise. Ce rapport explore ce qu’implique la planification de la reprise après sinistre et comment les PME peuvent la mettre en œuvre dans le paysage cybernétique en évolution rapide d’aujourd’hui.

Voici les principales conclusions du rapport :

- Les cyberattaques sont devenues plus fréquentes et sophistiquées, et les PME sont dans la ligne de mire. Les données racontent une histoire inquiétante. Avec la pandémie, ainsi que des facteurs géopolitiques, provoquant des changements dans notre façon de vivre et de travailler, la nécessité de planifier la reprise après sinistre n’a jamais été aussi urgente.

Selon une étude intersectorielle, les entreprises de taille moyenne étaient près de 500 % plus susceptibles d’être ciblées d’ici la fin de 2021 qu’il y a deux ans.2 Les experts affirment que les attaques basées sur l’intelligence artificielle sont en augmentation. Les ransomwares en tant que service et, dans certains cas, les deepfakes sont également en augmentation, bien que la plupart des PME soient victimes d’erreurs humaines.

- Un plan de reprise après sinistre bien conçu peut réduire considérablement, voire éliminer, les temps d’arrêt. Les plans de reprise après sinistre sont un élément clé des plans de continuité des activités. Alors que la continuité des activités se concentre sur la stratégie globale, y compris les politiques et les procédures de récupération après un incident, la reprise après sinistre se concentre sur l’infrastructure informatique, les données et les applications.

- Un plan de reprise après sinistre bien conçu comprend des définitions claires de l’objectif de temps de récupération (RTO) et de l’objectif de point de récupération (RPO).3,4 Avoir un tel plan est crucial pour protéger les données et les applications contre les attaques de logiciels malveillants et de rançongiciels et pourrait réduire considérablement ou même éliminer les temps d’arrêt.

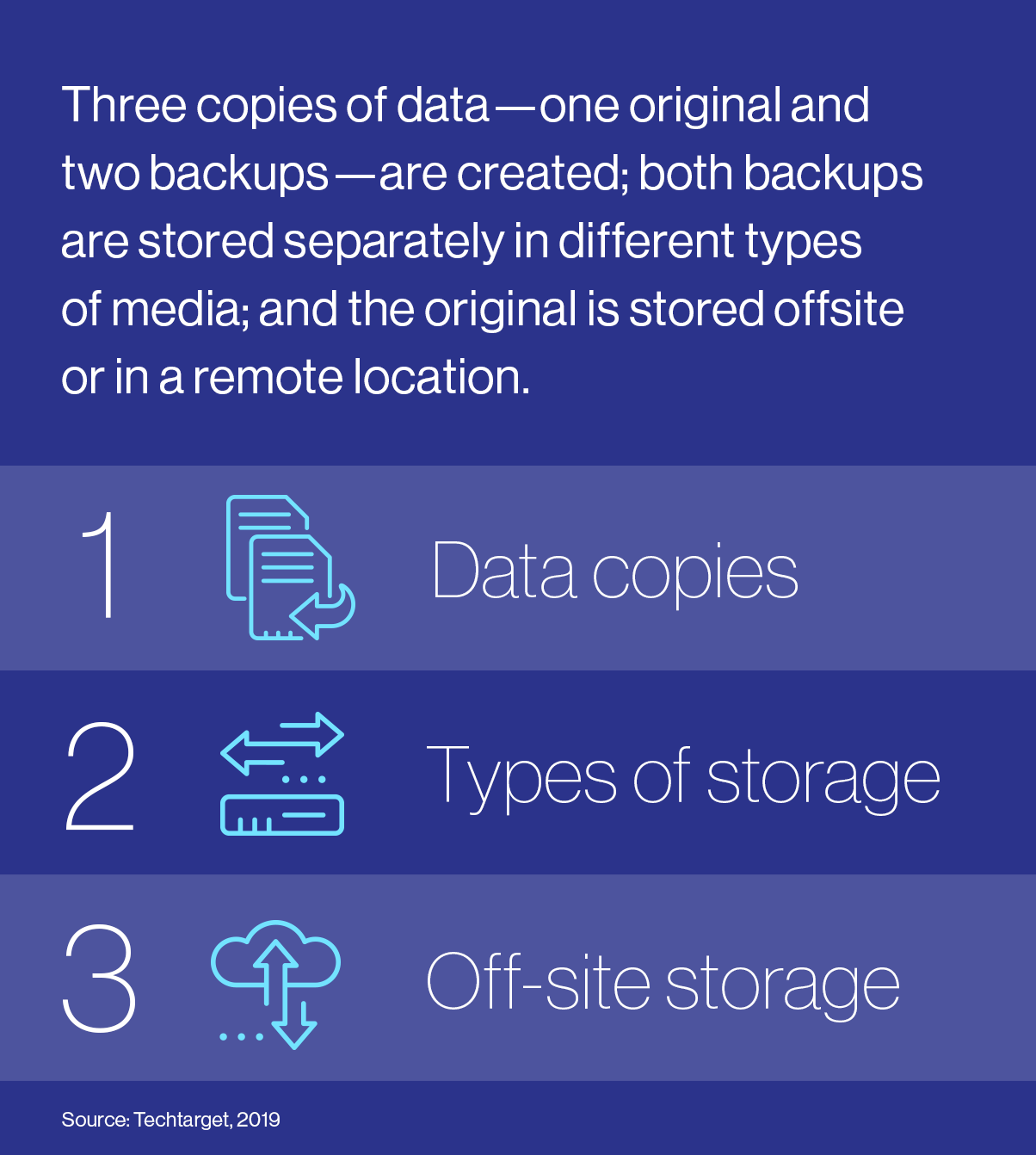

- Les sauvegardes et la réplication des données sont essentielles pour la reprise après sinistre. Alors que les cybercriminels passent plus de 200 jours dans les systèmes des entreprises avant d’être remarqués5 et de corrompre les sauvegardes, les PME doivent stocker leurs données dans plusieurs formats sur différents systèmes ou se tourner vers une solution de réplication de données pour assurer une récupération quasi instantanée. Alors que la stratégie 3-2-1 de longue date6 est approuvée par les experts en cybersécurité, certaines organisations recherchent une plus grande sécurité avec l’approche 3-3-27, qui comprend une copie supplémentaire déconnectée et inaccessible (« air-gap »).

- Un plan de reprise après sinistre non examiné pourrait ramener les entreprises à la case départ. Les plans de reprise après sinistre sont essentiellement inutiles sans des entraînements réguliers – et la fréquence à laquelle cette pratique doit être effectuée dépend de la vitesse à laquelle une organisation se développe ou adopte de nouvelles technologies. Les experts disent que ces plans devraient être mis à jour et testés au moins une fois par an, et idéalement tous les trimestres.

Téléchargez le rapport complet.

Ce contenu a été produit par Insights, la branche de contenu personnalisé de MIT Technology Review. Il n’a pas été rédigé par la rédaction de MIT Technology Review.